Mitglied 217675

Gast

Hallo liebe Apfelgemeinde,

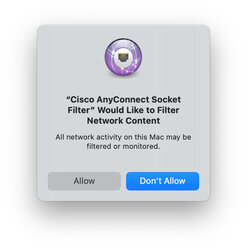

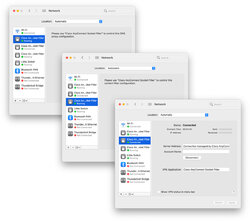

seit dem Update auf Big Sur habe ich einen Problem mit der VPN-Software Cisco (v. 4.9.00086):

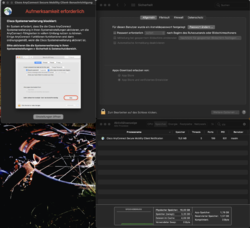

Bei jedem Neustart des Rechners erscheint immer eine Benachrichtig mit der Aufforderung in der Systemeinstellung/Sicherheit die Blockade gegenüber der Cisco-Software aufzuheben. Wenn ich mich dorthin weiterleiten lassen durch den Knopf unten. Ist dort leider keine Option die Software zuzulassen. Ich kann das Fenster also nur schließen. Der Prozess läuft weiterhin.

Die Software, der VPN Aufbau klappt ansich tadellos und keine weiteren Benachrichtigungen tauchen auf.

Nur bei runterfahren des iMac (Ende 2015) erschein das Dialogfeld wieder, als wäre das nie beendet worden.

Ich habe bereits:

- Cisco mehrmals neuinstalliert ➔ Die Installation läuft reibungslos

- Big Sur neuinstalliert

- Den Prozess über die Aktivitätsanzeige zu stoppen ➔ popt immer wieder auf

Ich hoffe, jemand hat einen. Tipp.

Grüße

Der maXim

seit dem Update auf Big Sur habe ich einen Problem mit der VPN-Software Cisco (v. 4.9.00086):

Bei jedem Neustart des Rechners erscheint immer eine Benachrichtig mit der Aufforderung in der Systemeinstellung/Sicherheit die Blockade gegenüber der Cisco-Software aufzuheben. Wenn ich mich dorthin weiterleiten lassen durch den Knopf unten. Ist dort leider keine Option die Software zuzulassen. Ich kann das Fenster also nur schließen. Der Prozess läuft weiterhin.

Die Software, der VPN Aufbau klappt ansich tadellos und keine weiteren Benachrichtigungen tauchen auf.

Nur bei runterfahren des iMac (Ende 2015) erschein das Dialogfeld wieder, als wäre das nie beendet worden.

Ich habe bereits:

- Cisco mehrmals neuinstalliert ➔ Die Installation läuft reibungslos

- Big Sur neuinstalliert

- Den Prozess über die Aktivitätsanzeige zu stoppen ➔ popt immer wieder auf

Ich hoffe, jemand hat einen. Tipp.

Grüße

Der maXim