- Registriert

- 17.10.13

- Beiträge

- 48

Der kanadische Sicherheitsforscher Dragos Ruiu hat einen neuen Super-Computervirus entdeckt, der nicht nur das Betriebssystem befällt, sondern sich im BIOS bzw. UEFI des Rechners einnisten kann. Damit ist der Schädling betriebssystemunabhängig und kann somit auch die Hardware des Rechners schädigen – so zumindest die Gerüchteküche. Doch was ist an den Gerüchten dran? [PRBREAK][/PRBREAK]

Der kanadische Sicherheitsforscher Dragos Ruiu hat einen neuen Super-Computervirus entdeckt, der nicht nur das Betriebssystem befällt, sondern sich im BIOS bzw. UEFI des Rechners einnisten kann. Damit ist der Schädling betriebssystemunabhängig und kann somit auch die Hardware des Rechners schädigen – so zumindest die Gerüchteküche. Doch was ist an den Gerüchten dran? [PRBREAK][/PRBREAK]Wenn man den Gerüchten glaubt, so handelt es sich bei dem entdeckten Schädling um eine sehr fortgeschrittene Variante. Sie befällt nicht primär das Betriebssystem, sondern nistet sich in Speicherbereichen und Mikrokontrollern des Main- / Logic-Boards ein. Ruiu gab ihr deshalb den Namen „badBIOS“. Die genaue Übertragungsmethode der Schadware ist bisher unklar, Ruiu nimmt aber an, dass der Schädling sich über USB-Geräte verbreitet. Er glaubt, dass der Schädling die Firmware von USB-Geräten modifiziert und beim Anstecken an ein sauberes System entweder eine Lücke in der USB-Firmware oder in den USB-Treibern des Host-Rechners ausnutzt, um den Rechner zu infizieren.

Auf Ars Technica berichtet Dan Goodin, dass der erste Befall auf Ruius Rechnern bereits drei Jahre zurückliegt. Ruiu sagt, dass sein Macbook Air nach einer Neuinstallation des Betriebssystems spontan die Firmware upgedated hat. Seit dem passieren komische Sachen mit dem Notebook. Er konnte es nicht mehr von einer CD booten, Dateien verschwanden vom Rechner und Konfigurationen wurden zurückgesetzt. In den folgenden Wochen und Monaten passierten immer wieder seltsame Dinge mit seinen Rechnern. Daten verschwanden von einem Rechner mit OpenBSD-Betriebssystem, Einstellungen hatten sich selbst verändert und Rechner bei denen das IPv6-Protokoll deaktiviert war, sendeten kleine Pakete durch sein Netzwerk. Selbst ein Notebook mit gezogenem Netzwerk- und Stromkabel sowie ausgebauten Bluetooth und Wi-Fi Karten hat es geschafft, mit der Außenwelt zu kommunizieren. Der Datenstrom brach aber ab, nachdem Ruiu die Lautsprecher und das Mikrofon abklemmte.

Auch nach drei Jahren Forschung ist momentan die genaue Funktion dieses Schädlings unklar, da er sich der genauen Analyse entzieht und verschlüsselt mit unbekannten Kontrollservern per IPv6 kommuniziert.

Was ist an der Meldung dran? Kann es einen solchen Schädling wirklich geben?

Dragos Ruiu ist ein renommierter IT-Sicherheitsforscher, dennoch haben Experten Zweifel an Ruius Berichten, da es Schädlinge dieser Art bisher außerhalb der Labors von Sicherheitsforschern nicht gegeben hat. Selbst hochentwickelte Computerviren à la Stuxnet sind Kinderspielzeug im vergleich zu badBIOS.

Das BIOS oder UEFI eines Rechners ist ein Flash-Speicher, in dem das erste Programm gespeichert ist, das der Prozessor nach dem Einschalten des Rechners ausführt. Damit ist es eine interessante, aber auch gefährliche Stelle für Virus-Autoren. Das primäre Ziel eines Virus ist sich selbst zu verbreiten. Ein Defekt des Rechners z.B. weil sich ein inkompatibles Programm im BIOS-Speicherbaustein befindet, würde jedoch die Infektionsrate vermindern. Deshalb wurde diese Speicher-Stelle bisher kaum befallen. Aber eine solche Infektion ist durchaus denkbar.

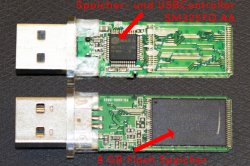

Ebenso ist eine Verbreitung über USB-Hardware, wie z.B. USB-Sticks möglich. In einem USB-Gerät befindet sich in der Regel ein Mikrocontroller, er ist die Schnittstelle zum Computer. Wie auf dem Bild links zu sehen ist, besteht ein USB-Speicherstick aus einem Speicherbaustein und einem Controller, wenn man von den paar Kondensatoren und Widerständen absieht. Es sind alles Standard-Komponenten, die verschiedene Hersteller verwenden und die per Firmware auf ihre Bedürfnisse angepasst werden. Damit der Hersteller nach der Auslieferung weitere Funktionen nachschieben oder Fehler beseitigen kann, ermöglicht er Updates der Firmware über USB. Nur wenige Hersteller verwenden dabei kryptographische Verfahren, um die Firmware zu signieren. Somit wäre es theoretisch möglich, mit einer modifizierten Firmware über den Controller-Chip Schwachstellen in der USB-Hardware oder den USB-Treibern des Host-Rechners auszunutzen. Trotz einer Vielfalt an verschiedenen USB-Geräten, ist der Infektionsprozess oft ein ähnlicher. Und wenn man davon ausgeht, dass der Schädling es nicht eilig hat, ein USB-Gerät zu kompromittieren, so wäre es durchaus denkbar, dass er aus einer gerätespezifischen Datenbank auf dem Kontrollserver den richtigen Angriffsvektor herunterlädt.

Ebenso ist eine Verbreitung über USB-Hardware, wie z.B. USB-Sticks möglich. In einem USB-Gerät befindet sich in der Regel ein Mikrocontroller, er ist die Schnittstelle zum Computer. Wie auf dem Bild links zu sehen ist, besteht ein USB-Speicherstick aus einem Speicherbaustein und einem Controller, wenn man von den paar Kondensatoren und Widerständen absieht. Es sind alles Standard-Komponenten, die verschiedene Hersteller verwenden und die per Firmware auf ihre Bedürfnisse angepasst werden. Damit der Hersteller nach der Auslieferung weitere Funktionen nachschieben oder Fehler beseitigen kann, ermöglicht er Updates der Firmware über USB. Nur wenige Hersteller verwenden dabei kryptographische Verfahren, um die Firmware zu signieren. Somit wäre es theoretisch möglich, mit einer modifizierten Firmware über den Controller-Chip Schwachstellen in der USB-Hardware oder den USB-Treibern des Host-Rechners auszunutzen. Trotz einer Vielfalt an verschiedenen USB-Geräten, ist der Infektionsprozess oft ein ähnlicher. Und wenn man davon ausgeht, dass der Schädling es nicht eilig hat, ein USB-Gerät zu kompromittieren, so wäre es durchaus denkbar, dass er aus einer gerätespezifischen Datenbank auf dem Kontrollserver den richtigen Angriffsvektor herunterlädt.„Air Gaps“ – also Abstände zwischen Rechnern oder Netzen ohne eine Netzwerkverbindung – soll der Schädling überwinden, indem er für den Menschen unhörbare Töne mit den Lautsprechern aussendet und selbst mit dem Mikrofon zuhört. Diese analoge Methode zur Datenübertragung ist nicht neu. Auf eine ähnliche Art werden heute Faxe über das analoge Telefonnetz übertragen. Die Datenrate wird aber aufgrund der hohen Frequenz nicht gerade groß sein, wenn man aber annimmt, dass es der Schädling nicht eilig hat, dann ist diese Art der Kommunikation durchaus plausibel.

Es ist aber auch durchaus denkbar, dass badBIOS ein Hoax – also eine Falschmeldung – ist. Denn die Masse der bisher wenig oder gar nicht benutzten Angriffsvektoren ist beeindruckend im Vergleich zu anderer Schadware. Auch die Meinungen der Sicherheitsexperten gehen weit auseinander.

Was tatsächlich hinter badBIOS steckt, wird sich hoffentlich in der kommenden Woche auf der vom 13. bis 14. November in Tokyo stattfindenden Sicherheitskonferenz PacSec klären.

Zuletzt bearbeitet von einem Moderator: