Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

-

Apfeltalk ändert einen Teil seiner Allgemeinen Geschäftsbedingungen (AGB), das Löschen von Useraccounts betreffend.

Näheres könnt Ihr hier nachlesen: AGB-Änderung -

Was gibt es Schöneres als den Mai draußen in der Natur mit allen Sinnen zu genießen? Lasst uns teilhaben an Euren Erlebnissen und macht mit beim Thema des Monats Da blüht uns was! ---> Klick

Magazin [UPDATE] Trojaner verschlüsselt Synology-Systeme und verlangt Lösegeld

- Ersteller Philipp Schwinn

- Erstellt am

Benutzer 176034

Gast

Daku

Golden Delicious

- Registriert

- 15.06.12

- Beiträge

- 11

Abgesehen davon, dass das nicht einmal eine gültige IP ist, völlig lachhaft xD

Wieso nicht? Der Adressblock 1.224.0.0 - 1.255.255.255, zu dem auch die IP-Adresse gehört, gehört zu Sk Broadband co. Ltd. in Südkorea. Warum sollte die ungültig sein?

Gorn

Boskop

- Registriert

- 28.03.13

- Beiträge

- 206

Sicher?

Nene sicher bin ich mir nicht. Bin nur wegen:

"der sämtliche Daten verschlüsselt und erst nach der Zahlung eines Lösegeldes wieder entschlüsselt."

davon ausgegangen. Und zudem hat der Artikel dann nichts Gegenteiliges mehr behauptet. Aber gebe natürlich keine Garantie!

Sent from my iPhone using Apfeltalk mobile app

nomos

Borowinka

- Registriert

- 22.12.03

- Beiträge

- 7.721

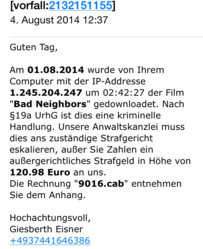

Posten wir jetzt jede Spammail zur Begutachtung hier rein!?Auf die Gefahr, dass dies hier nicht hier her gehört: habt Ihr auch diese lächerliche E-Mail bekommen?

( Bei mir war es übrigens "Gravity")

Benutzer 176034

Gast

Jede nicht - ich habe nur diese eine mal zur Einsichtnahme hier präsentiert. Und auch hier ist der Schutz anderer User anvisiert, die vielleicht geneigt wären, hereinzufallen...Posten wir jetzt jede Spammail zur Begutachtung hier rein!?

( Bei mir war es übrigens "Gravity")

Ich bitte um Verzeihung...

beasttechnologie

Grahams Jubiläumsapfel

- Registriert

- 08.01.14

- Beiträge

- 105

Ich begreife nicht, daß man den Typen nicht beikommen kann wenn man das Geld verfolgt.

Bei Bitcoins ist das halt so eine Sache, in wiefern man das nach verfolgen kann weiß ich nicht.

_linx_

Kleiner Weinapfel

- Registriert

- 04.01.09

- Beiträge

- 1.125

Wieso nicht? Der Adressblock 1.224.0.0 - 1.255.255.255, zu dem auch die IP-Adresse gehört, gehört zu Sk Broadband co. Ltd. in Südkorea. Warum sollte die ungültig sein?

Ich hab's korrigiert. Ich war noch irgendwie bei 45 statt 55 stehen...

- Registriert

- 06.02.05

- Beiträge

- 23.490

Wikipedia sagtIch begreife nicht, daß man den Typen nicht beikommen kann wenn man das Geld verfolgt.

Innerhalb des Bitcoin-Systems ist der Empfänger anonym und kann auch nicht kontaktiert werden.

- Registriert

- 28.10.12

- Beiträge

- 2.300

[UPDATE 05.08.2014 - 19:12] Synology äußert sich

Mittlerweile hat sich Synology offiziell dazu geäußert und das Problem lokalisiert. Demnach sind lediglich Systeme betroffen die eine Firmwareversion DSM 4.3-3810 oder früher einsetzen. Die in diesem Fall ausgenutzte Sicherheitslücke hat der Hersteller nach eigenen Angaben bereits im Dezember 2013 geschlossen.

Für denn Fall, dass ein Prozess namens ‘synosync’ im Task-Manager des NAS läuft oder der Update-Prozess trotz veralteter Softwareversion 4.3-3810 keine Aktualisierung findet, sind Anwender dazu angehalten dass System herunterzufahren und sich an den Synology-Support zu wenden. Allen anderen empfiehlt der Hersteller ein unverzügliches Update auf die aktuellste Version von DSM 5.0, wird diese vom System nicht mehr unterstützt werden die jeweils verfügbaren Versionen genannt die von dem benutzen Fehler bereinigt sind.

Hier die originale Stellungnahme von Synology in englischer Sprache

Mittlerweile hat sich Synology offiziell dazu geäußert und das Problem lokalisiert. Demnach sind lediglich Systeme betroffen die eine Firmwareversion DSM 4.3-3810 oder früher einsetzen. Die in diesem Fall ausgenutzte Sicherheitslücke hat der Hersteller nach eigenen Angaben bereits im Dezember 2013 geschlossen.

Für denn Fall, dass ein Prozess namens ‘synosync’ im Task-Manager des NAS läuft oder der Update-Prozess trotz veralteter Softwareversion 4.3-3810 keine Aktualisierung findet, sind Anwender dazu angehalten dass System herunterzufahren und sich an den Synology-Support zu wenden. Allen anderen empfiehlt der Hersteller ein unverzügliches Update auf die aktuellste Version von DSM 5.0, wird diese vom System nicht mehr unterstützt werden die jeweils verfügbaren Versionen genannt die von dem benutzen Fehler bereinigt sind.

Hier die originale Stellungnahme von Synology in englischer Sprache

We’d like to provide a brief update regarding the recent ransomware called “SynoLocker,” which is currently affecting certain Synology NAS servers.

We are fully dedicated to investigating this issue and possible solutions. Based on our current observations, this issue only affects Synology NAS servers running some older versions of DSM (DSM 4.3-3810 or earlier), by exploiting a security vulnerability that was fixed and patched in December, 2013. Furthermore, to prevent spread of the issue we have only enabled QuickConnect to secure versions of DSM. At present, we have not observed this vulnerability in DSM 5.0.

For Synology NAS servers running DSM 4.3-3810 or earlier, and if users encounter any of the below symptoms, we recommend they shutdown their system and contact our technical support team here: https://myds.synology.com/support/support_form.php:

When attempting to log in to DSM, a screen appears informing users that data has been encrypted and a fee is required to unlock data.

For users who have not encountered any of the symptoms stated above, we highly recommend downloading and installing DSM 5.0, or any version below:

- A process called “synosync” is running in Resource Monitor.

- DSM 4.3-3810 or earlier is installed, but the system says the latest version is installed at Control Panel > DSM Update.

DSM can be updated by going to Control Panel > DSM Update. Users can also manually download and install the latest version from our Download Center here: http://www.synology.com/support/download.

- For DSM 4.3, please install DSM 4.3-3827 or later

- For DSM 4.1 or DSM 4.2, please install DSM 4.2-3243 or later

- For DSM 4.0, please install DSM 4.0-2259 or later

If users notice any strange behavior or suspect their Synology NAS server has been affected by the above issue, we encourage them to contact us at [email protected].

We sincerely apologize for any problems or inconvenience this issue has caused our users. We will keep you updated with the latest information as we address this issue.

oureas

Elstar

- Registriert

- 13.10.11

- Beiträge

- 72

Dank Synology öffnen viele ihre Synology zum Internet. Wahrscheinlich sogar mit Weiterleitung aller Ports an eine lokale IP inkl. UPNP und veralteter Firmware der Firewall. Viele realisieren dann aber nicht das sie ihr lokales Netzwerk zum Internet hin komplett aufmachen. Ich mache höchstens Port 443 für HTTPS auf. Alles andere über OpenVPN mit einer pfSense. Der Rest ist lebensmüde.

Scotch

Bittenfelder Apfel

- Registriert

- 02.12.08

- Beiträge

- 8.062

Eine Portweiterleitung die nicht an eine lokale IP geht, wäre ja auch ziemlich sinnfrei.

Wieso denkst du, dass Synology so etwas verursacht? Meine DSs und RSs benutzen weder UPnP oder iregndwelche Portweiterleitungen, noch richten sie diese ein oder zwingen mich dazu, so etwas zu konfigurieren.

Warum denkst du, dass dich HTTPS vor Exploits wie diesem schützt?

Du hast aber schon sichergestellt, dass du deine OpenVPN-Komponenten alle brav gepatcht hast, so dass du nicht mehr von Heartbleed betroffen bist? Alle Schlüssel neu erzeugt und die alten gelöscht?

Wieso denkst du, dass Synology so etwas verursacht? Meine DSs und RSs benutzen weder UPnP oder iregndwelche Portweiterleitungen, noch richten sie diese ein oder zwingen mich dazu, so etwas zu konfigurieren.

Warum denkst du, dass dich HTTPS vor Exploits wie diesem schützt?

Du hast aber schon sichergestellt, dass du deine OpenVPN-Komponenten alle brav gepatcht hast, so dass du nicht mehr von Heartbleed betroffen bist? Alle Schlüssel neu erzeugt und die alten gelöscht?

beasttechnologie

Grahams Jubiläumsapfel

- Registriert

- 08.01.14

- Beiträge

- 105

Ich habe an meine Diskstation "offen", ich nutze Audiostation, Photostation, Filestation, Webdav... wieso sollte ich mir sonst so ein Gerät kaufen? Wenn ich meine Daten RICHTIG sicher haben möchte, nutze ich ein Backup ohne Netzwerkverbindung.

Scotch

Bittenfelder Apfel

- Registriert

- 02.12.08

- Beiträge

- 8.062

Wenn du wirklich alle diese Dienste zum Internet auf machst - im LAN ist das eine andere Baustelle - solltest du dein Sicherheitskonzept überdenken. Zumindest würde ich dann mehr als ein NAS einsetzen wollen (na gut: Ich setze mehr als ein NAS ein  ).

).

).

).beasttechnologie

Grahams Jubiläumsapfel

- Registriert

- 08.01.14

- Beiträge

- 105

Wir haben im Serverschrank 2 Festplatten und 2 NAS. Einer ist für Entertainment und der andere ist nur für Geschäftliche Daten. Der ist immer aus und vom Netz getrennt.

oureas

Elstar

- Registriert

- 13.10.11

- Beiträge

- 72

Eine Portweiterleitung die nicht an eine lokale IP geht, wäre ja auch ziemlich sinnfrei.

Wieso denkst du, dass Synology so etwas verursacht? Meine DSs und RSs benutzen weder UPnP oder iregndwelche Portweiterleitungen, noch richten sie diese ein oder zwingen mich dazu, so etwas zu konfigurieren.

Warum denkst du, dass dich HTTPS vor Exploits wie diesem schützt?

Du hast aber schon sichergestellt, dass du deine OpenVPN-Komponenten alle brav gepatcht hast, so dass du nicht mehr von Heartbleed betroffen bist? Alle Schlüssel neu erzeugt und die alten gelöscht?

Ich meine (bspw. bei den Airport Stationen von Apple) diese Funktion, dass ein "Standard-Host" definiert wird und dann alle Ports an eine Adresse weitergeleitet werden.

UPNP habe ich gerade bei Xbox Live erlebt (Microsoft nutzt ja gerne UPNP). Ich konnte mich nicht bei Xbox Live anmelden, weil die Firewall zu strikt war. Kurzerhand angemeldet und nicht nur die Xbox, sondern auch diverse Applikationen auf meinem MacBook öffneten ca. 5 Ports. Sehr bedenklich und nicht spezifisch im Zusammenhang mit Synology. Dies ist eine Funktion die aber eben in vielen handelsüblichen Router aktiviert ist.

Klar ich habe mit HTTPS dann immer noch einen Port offen, aber minimiere damit das Risiko. Ein Restrisiko besteht immer.

Alles gepatcht und Zertifikate brav neu ausstellen lassen

Zuletzt bearbeitet:

knikka

Carmeliter-Renette

- Registriert

- 19.10.09

- Beiträge

- 3.302

Bin ich der Einzige, dem hier eine seltsame Ungereimtheit auffällt?

Ich meine, wenn es sich hier um einen Trojaner handelt, wie sogar in der Überschrift schon beschrieben, dann brauche ich mir doch keine Sorgen zu machen. Immerhin installieren sich Trojaner nicht von selbst - so lange ich keine Fremdsoftware auf dem Gerät installiere, kann dann nichts passieren.

Im Verlaufe der Lektüre des Artikels stellt sich das hingegen anders dar: Es scheint sich hier mitnichten um einen Trojaner zu handeln, sondern um einen Hackerangriff oder - im schlimmsten Fall - um einen Virus. Da es sich ohne zutun des Benutzers installiert.

Ich halte diese Nachlässigkeit für gefährlich, da einige Leser dazu neigen nur die Überschrift lesen, sich dann denken: "Betrifft mich nicht, ich installiere keine Apps auf meinem Synology", und sich fälschlicher Weise in Sicherheit wiegen.

Ich meine, wenn es sich hier um einen Trojaner handelt, wie sogar in der Überschrift schon beschrieben, dann brauche ich mir doch keine Sorgen zu machen. Immerhin installieren sich Trojaner nicht von selbst - so lange ich keine Fremdsoftware auf dem Gerät installiere, kann dann nichts passieren.

Im Verlaufe der Lektüre des Artikels stellt sich das hingegen anders dar: Es scheint sich hier mitnichten um einen Trojaner zu handeln, sondern um einen Hackerangriff oder - im schlimmsten Fall - um einen Virus. Da es sich ohne zutun des Benutzers installiert.

Ich halte diese Nachlässigkeit für gefährlich, da einige Leser dazu neigen nur die Überschrift lesen, sich dann denken: "Betrifft mich nicht, ich installiere keine Apps auf meinem Synology", und sich fälschlicher Weise in Sicherheit wiegen.

2003-2024 Apfeltalk | Made on a Mac